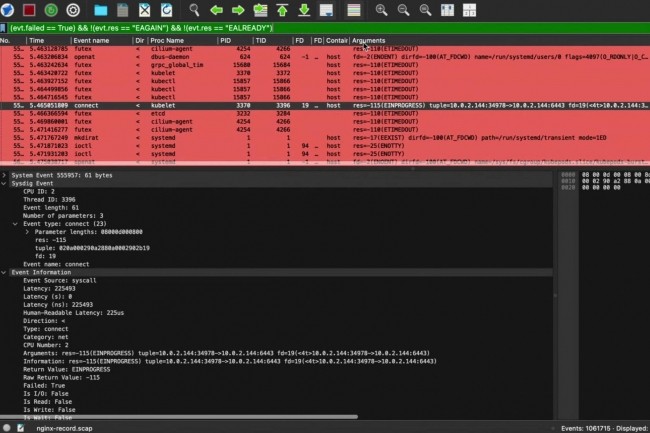

Systèmes d'exploitation visés, tactiques : le bilan d'Elastic sur les tendances de 2024 en matière de cyberattaques pour les endpoints

Systèmes d'exploitation visés, tactiques : le bilan d'Elastic sur les tendances de 2024 en matière de cyberattaques pour les endpoints - Malwares

A l'occasion de la publication de son rapport annuel Global Threat Report 2024, Elastic et son laboratoire de recherche Elastic Security Labs partagent les grandes tendances en matière de cyberattaques par endpoints observées au cours des 12 derniers mois.

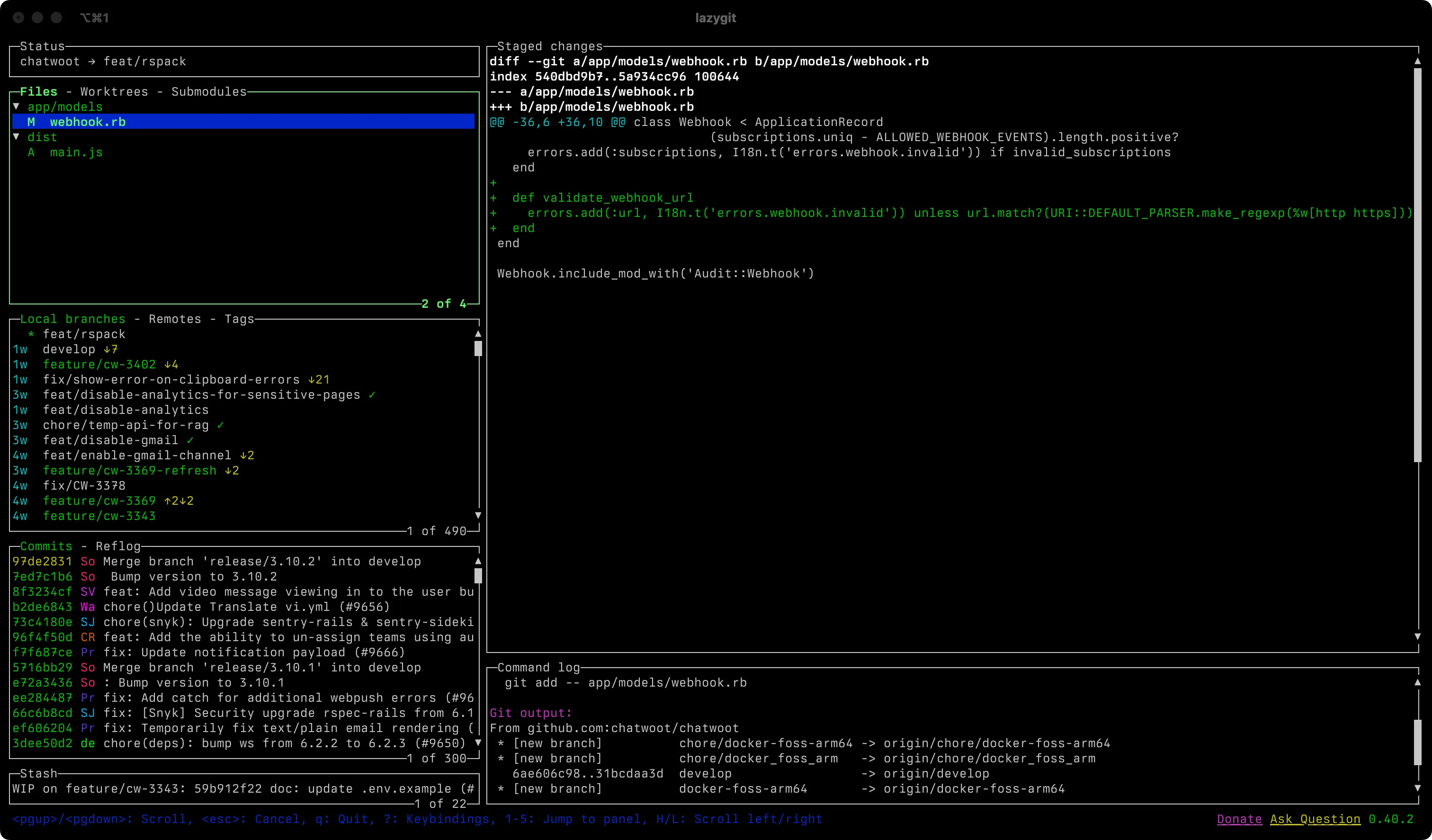

Par système d'exploitation (OS) :

• Linux & macOS : La proportion d'événements liés à Linux a augmenté de 2,8 % par rapport à l'année dernière, tandis que macOS a augmenté d'environ 1 %.

• Windows représente 92,73% de toutes les observations sur les points finaux, restant relativement similaire aux résultats de 2023.

Par tactiques utilisées :

• Les indicateurs de persistance ont augmenté de près de 8 %

• Le contournement des défenses - Defense Evasion - a diminué à 38 %.

• L'exécution reste prépondérante, avec environ 16 % des tactiques détectées

• Une baisse de 2 % des détections liées à l'escalade des privilèges, probablement liée à l'efficacité de l'accès aux identifiants.

Analyse sur le contournement des défenses (Defense Evasion) sur Windows :

• L'exécution de proxy binaires a diminué à 12 % (- 35 %) grâce à l'amélioration des méthodes de détection.

• Process Injection a augmenté de 31%

• Process Injection, System Binary Proxy Execution et Impair Defenses — décrivent collectivement des chaînes d'attaque.

Analyse sur le contournement des défenses (Defense Evasion) sur Linux :

• 59.98% des Impaired Defenses ont tenté de désactiver les tables IP ou les règles de pare-feu.

• Kernel Module Removal représentait 19,71 % des tentatives d'attaques.

• Agent Service Termination, bien que limité à Elastic par notre télémétrie, est probablement observé dans la télémétrie d'autres fournisseurs à des taux similaires.

Analyse sur le contournement des défenses (Defense Evasion) sur Linux :

• Le contournement des défenses représente 27,59 % des tactiques utilisées

• Reflective Code Loading (12,87 %) a été observé dans les résultats first-party (KANDYKORN) parmi d'autres télémétries (Dylib).

• La subversion des contrôles de confiance concerne le contournement du Gatekeeper, des contrôles natifs et du MOTW, etc.

A propos de l'Elastic Global Threat Report 2024

Il s'agit de la 3ème édition du rapport annuel réalisé par les équipes dʼElastic Security Labs. Ce rapport analyse plus d'un milliard de données télémétriques, agrégés par les clients d'Elastic dans le monde entier. Il s'appuie également sur les observations des précédentes éditions, continuellement améliorées au fil du temps.

What's Your Reaction?

![[AU TRIBUNAL] Marseille : dégradation de la stèle des victimes du terrorisme](https://media.bvoltaire.fr/file/Bvoltaire/2025/01/proces-marseille-ok-616x464.jpg?#)

![« La situation des CEE a rarement été aussi incertaine » [C2E Market]](https://www.greenunivers.com/wp-content/uploads/2025/01/image-46.png)

![« On sent une volonté politique d’avancer sur la décarbonation » [Linklaters]](https://www.greenunivers.com/wp-content/uploads/2023/09/pexels-loic-manegarium-3855962-scaled.jpg)

/image%2F0535633%2F20250120%2Fob_46ce6b_20170711-083532.jpg)